Je vous ai proposé :

Je vous propose aujourd’hui :

👉 Un article et un excellent rapport à lire pour lui préférer ou a minima lui adjoindre un changement de paradigme et la mise en œuvre orchestrée par un Risk Manager corporate d’une démarche de gestion du risque climatique.

📌 Plus la rubrique lire et relire sur ce sujet :

Dans l’ouvrage « RISK MANAGEMENT. ORGANISATION ET POSITIONNEMENT DE LA FONCTION RISK MANAGER. METHODES DE GESTION DES RISQUES. »,

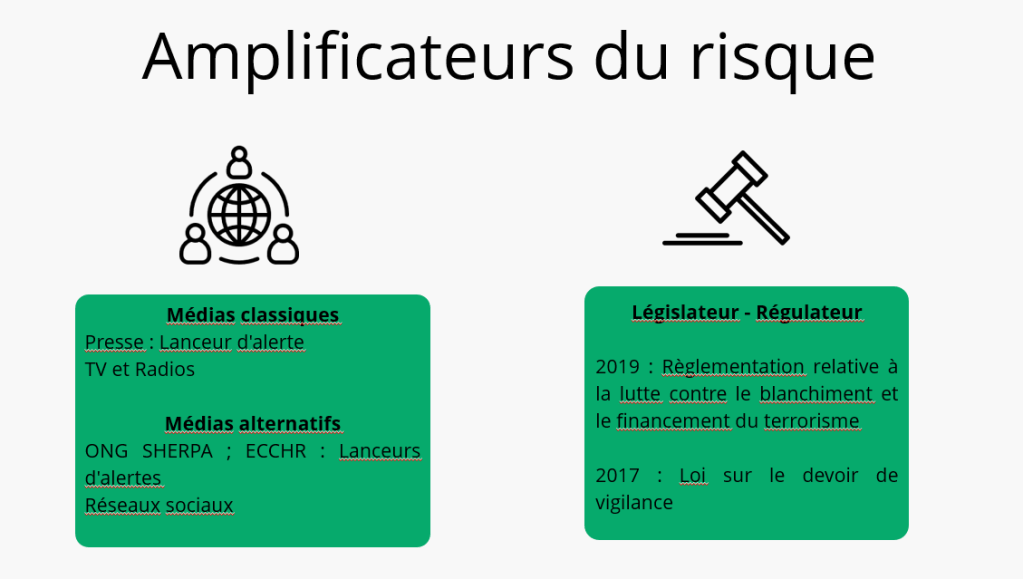

CH I Définition des notions mobilisées et contextualisation de la Fonction Risk Manager, Amplificateur de risque 1 : le régulateur, législateur, p. 53-65.

https://librairie.gereso.com/livre-entreprise/risk-management-fris2.html

Sur le blog

Le risque climatique : impact sur les institutions financières et la gestion des risques

A la poursuite du risque climatique…RSE et maîtrise des risques

La nécessaire gestion du risque climatique et ses interactions avec la RSE

Le risque, variable stratégique de la réflexion des entreprises sous l’effet de cinq facteurs : illustration sur le risque climatique.

Risque climatique et assurances.

Le périmètre d’activité des Risk Managers ne cesse de s’élargir.

Réchauffement climatique, cyberattaques, tensions géopolitiques… Dans cette époque turbulente, comment préserver les piliers d’un modèle assurantiel qui joue aussi un rôle social structurant

« Un monde à +4 degrés n’est pas assurable. » Cette déclaration d’Henri de Castries, à la veille de la COP21 dans une interview au Parisien, avait fait en 2015 grand bruit. Alors PDG d’Axa, le dirigeant pointait une menace sourde, le spectre de l’inassurabilité face aux risques systémiques – et en premier lieu, celui du dérèglement climatique. Huit ans plus tard, le 22 février 2023 au micro de France Info, le ministre de la Transition écologique et de la Cohésion des territoires Christophe Béchu appelait à « sortir du déni » et à « préparer notre pays à +4 degrés » [de réchauffement climatique]. Ambiance.

Ce simple fast forward résume à lui seul les enjeux et dilemmes de l’assurance moderne. À l’ère de la permacrise, comment préserver notre modèle assurantiel ? Face à la multiplication, l’accélération et l’interdépendance des risques, dans une société toujours plus numérisée, pourra-t-on protéger les principes de solidarité et de mutualisation ? Est-il possible d’anticiper et de réduire notre exposition à des évènements dont le dimensionnement et la récurrence ne cessent d’augmenter ?

Explosion du risque cyber

En avril 2022, le Conseil économique, social et environnemental s’est emparé de la question en publiant l’avis Climat, cyber, pandémie : le modèle assurantiel français au défi des risques systémiques. Dans cette note, l’instance fait le constat d’une société toujours plus vulnérable, au rythme de l’évolution de ses systèmes économiques et sociaux. En cause ? La mondialisation, le dérèglement climatique, et la digitalisation, dont les effets s’accroissent et s’interconnectent. Prenons l’exemple de la pandémie : outre ses conséquences sanitaires, le Covid-19 a lourdement grevé les entreprises, avec 180 milliards d’euros de pertes d’exploitation estimées sur la période.

Mais l’épisode a aussi accéléré la numérisation de nos organisations, qui se sont jetées à corps perdu (et de façon bien naturelle) dans les possibilités offertes par le digital pour contrer la mise à l’arrêt forcée de nos activités. Une mutation qui s’est accompagnée de l’explosion du risque cyber, qui n’était pourtant pas marginal avant la pandémie : en 2019, 90% des ETI et des PMI françaises avaient déjà été concernées par une attaque malveillante, selon le CESE. En 2020, les attaques par ransomware ont augmenté de 255%, d’après l’Anssi. Et en 2022, 45% des répondants du baromètre du Club des Experts de la Sécurité de l’Information et du Numérique (CESIN) signalent au moins une cyberattaque « réussie » (c’est-à-dire ayant entraîné des pertes financières et / ou réputationnelles significatives). Enfin, la géopolitique, qui a fait son retour en fanfare dans notre quotidien avec l’invasion de l’Ukraine par la Russie en février 2022, charrie avec elle sa somme de nouvelles menaces cyber, cherchant à déstabiliser le camp ennemi dans un monde toujours plus polarisé.

Et de fait, en 2023, les professionnels français de l’assurance placent encore le risque cyber en tête des menaces, en termes de probabilité d’occurrence et d’impact à moyen terme, suivi par le dérèglement climatique et l’environnement économique dégradé. Réalisée tous les ans par France Assureurs (nom d’usage de la Fédération française de l’assurance), la Cartographie prospective des risques recueille l’appréciation des risques par des dirigeants représentant 97% des placements du secteur. Un exercice équivalent, mais cette fois-ci à l’échelle du globe, peut se trouver du côté du Future Risk Report 2022, réalisé par Axa, Ipsos et Eurasia groupe. Pour celui-ci, la vulnérabilité cyber monte au troisième rang des préoccupations des experts, derrière les risques climatique et géopolitique.

La cybercriminalité, troisième économie mondiale

Si les risques cyber intègrent une « nouvelle normalité » dans le panorama des risques selon Axa, l’assureur français rappelle toutefois que nous n’avons pas encore eu à essuyer une cyber attaque à grande échelle, paralysant nos centres vitaux : santé, énergie, systèmes de paiement… 51% des experts interrogés par le Future Risk Report citent l’arrêt des infrastructures critiques et des services essentiels comme principal cyber risque. Une crainte partagée par Mario Greco, interviewé en décembre 2022 par le Financial Times. Le directeur général de Zurich Insurance considère que c’est le risque cyber qui pourrait bien, avant même les catastrophes naturelles et / ou les conséquences du réchauffement climatique, devenir inassurable : « Si quelqu’un prend le contrôle de parties vitales de nos infrastructures, quelles seront les conséquences ? Nous devons comprendre qu’il ne s’agit pas seulement de données, mais de civilisation. Ces gens peuvent vraiment disrupter nos vies. »

Et l’on ne peut s’empêcher de penser aux hôpitaux, actuellement touchés de plein fouet par une véritable série noire cyber. Des systèmes informatiques vieillissants, le manque de moyens financiers et humains, le manque d’acculturation digitale… alliés à l’accélération technologique des processus et pratiques font des établissements de santé des cibles de premier choix. Sans parler du caractère ultra-sensible – et donc ultra bankable – des données de santé : selon le cabinet Sopra Steria, sur la base de données IBM, un dossier médical peut s’échanger jusqu’à 350 dollars sur le dark web, 50 fois plus qu’un dossier bancaire ! Mais d’autres types d’infrastructures critiques sont dans le viseur des hackers : collectivités, ministères, institutions, équipements… En mai 2021, le plus grand oléoduc d’essence des Etats-Unis a ainsi été ciblé par un ransomware, obligeant son opérateur à interrompre ses activités. Selon le sénateur Rémi Cardon, auteur d’un rapport sur le risque cyber, si la cybercriminalité était une économie nationale, elle serait troisième au niveau mondial, derrière les Etats-Unis et la Chine, avec 6 000 milliards d’euros – un montant qui a doublé depuis 2015. Thierry Breton, le commissaire européen chargé du marché intérieur, vient d’ailleurs d’annoncer aux Echos la mise en place d’un cyber-bouclier européen, un projet à plus d’un milliard d’euros.

Renforcer les partenariats public privé

Sur le front du dérèglement climatique, l’inquiétude des professionnels ne décroît pas. Pour France Assureurs, elle s’installe même de façon structurelle chez les professionnels, au deuxième rang de leurs préoccupations. Un constat logique, après les extrêmes climatiques de 2022, qui ont porté la facture des catastrophes naturelles à plus de 10 milliards d’euros en France. A l’échelle du globe, c’est même la première fois que le risque climatique arrive en tête du classement Future Risks, pour toutes les régions du monde – en 2021, seule l’Europe lui accordait la première place.

Et tandis que la transition vers une économie bas-carbone s’accompagne de ses propres risques, notamment économiques, ce mouvement pourtant indispensable est rendu plus complexe encore, par les risques géopolitiques et énergétiques. Ces derniers sont montés en flèche dans le Future Risk Report, qui insiste sur la nécessité d’une approche holistique, mais aussi des partenariats public-privé (PPP) plus étroits selon les experts interrogés. Des PPP que la France pratique déjà avec le régime catastrophes naturelles ou la récente assurance récolte, et qu’elle pourrait encore approfondir, pour faire face au caractère systémique des risques. On parle notamment de la cybersécurité – encore une fois.

Verdir l’économie pour prévenir les risques climatiques

Mais outre son rôle majeur de prévention et de protection des risques, l’assurance est aussi un financeur incontournable de l’économie. A fin 2021, les assureurs français cumulaient plus de 2 700 milliards d’euros de placements, dont 62% dans des actifs d’entreprises et 111 milliards investis dans les PME / ETI, selon France Assureurs. Autant dire que le secteur est un levier incontournable pour la transition vers une économie résiliente et durable.

C’est à ce titre que le Conseil économique, social et environnemental engage le secteur à aller plus loin, avec « une politique de gestion d’actifs qui d’une part se désengage massivement des secteurs émetteurs de carbone, et plus généralement de tous les secteurs qui par leur activité, contribuent à la dégradation de l’environnement, et d’autre part priorise les investissements qui favorisent l’accélération de la transition énergétique et écologique à hauteur d’au minimum 10 % du montant de cette gestion. » Autre axe de prévention : le bâti, par exemple ne pas reconstruire à l’identique pour éviter de futurs sinistres, quand la situation l’exige.

Changement de paradigme et nouvelle culture du risque

Autant de préconisations parmi les 14 autres proposées dans l’avis du CESE. Car pour la troisième assemblée de la République, la pérennité d’un système assurantiel accessible et protecteur pour tous reposera sur trois piliers, recouvrant toute la chaîne du risque : la connaissance, la prévention et l’indemnisation. Mais entre autres mesures « techniques » destinés à renforcer la soutenabilité financière du système, c’est aussi à une forme de révolution culturelle que le CESE appelle : « un changement de paradigme » piloté par « l’Etat-stratège », via la création d’une autorité politique de plein pouvoir, chargée de la prévention et de la gestion des risques majeurs. Une nouvelle culture du risque à acquérir à l’échelle de la société en somme, avec une attention particulière portée à la cybersécurité ou au risk management, dans laquelle la filière aura un rôle majeur à jouer.

Autre enjeu, celui consistant à mieux partager le risque, en créant par exemple une offre socle cyber à destination des TPE / PME, ou en favorisant par exemple l’accès à un premier niveau d’assurances pour tous, pour éviter que certains choisissent de ne plus s’assurer, avec de réels risques économiques et sociaux. C’est ainsi le cas en Outre-mer, qui enregistre une faible couverture, alors même que le risque climatique s’accroît. Au moment où les tensions s’exacerbent et la vulnérabilité ressentie par la population s’accroît, la mission de l’assurance sera aussi celle-ci : faire vivre et perdurer dans une société en profonde mutation une certaine idée de la solidarité au service de l’avenir.

Carolina Tomaz. Rédactrice en chef du Livre des Tendances de L’ADN.

RISQUES ET OPPORTUNITES LIES AU CHANGEMENT CLIMATIQUE

A lire sur le site de l’AMRAE dans la Bibliothèque.

Ce que j’aime :

👍Un titre qui prend en compte la dimension positive du risque

👍Un travail de groupe

👍Un chapitre sur la méthodologie d’analyse des risques liés au changement climatique

👍Un chapitre sur la mise en application d’une démarche

👍Un paragraphe sur le rôle du Risk Manager. Rôle qui se rapproche des rôles que je décris dans mes ouvrages comme étant celui du Risk Manager « architecte » de la gestion des risques et dans mon dernier article de recherche comme étant celui de la Fonction Risk Manager (FRM) managériale ; tous les deux en chemin, dans la période de maturité de la fonction, vers une FRM pilote de la démarche Enterprise Risk Management.

👉 Pour aller plus loin que ce paragraphe un peu rapide :

Voir :

Dans l’ouvrage « RISK MANAGEMENT. ORGANISATION ET POSITIONNEMENT DE LA FONCTION RISK MANAGER. METHODES DE GESTION DES RISQUES. », CH 2 L’activité des Risk Managers ; CH 5 La place des Risk Managers dans l’organisation.

https://librairie.gereso.com/livre-entreprise/risk-management-fris2.html

Dernier article de recherche sur les rôles de la FRM sur sa période d’émergence :

Aubry C., « La Fonction Risk Manager dans les entreprises françaises non financières : ses rôles sur la période de son émergence », Revue Management et Avenir, n°134, avril, p.61-82, 2023. https://www.cairn.info/revue-management-et-avenir-2023-2-page-61.htm